Générer des certificats auto-signés est souvent utilisé comme alternative car c’est moins coûteux et facile à produire. C’est l’une des raisons pour lesquelles certains exploitants applicatifs emploient cette option plutôt qu’un certificat signé par une autorité de confiance qui est un processus plus long car très encadré.

En revanche, pour la sécurité et l’image de marque de votre entreprise nous vous déconseillons l’usage de certificats auto-signés. Dans cet article, nous allons vous expliquer plus en détail les risques encourus.

Qu’est-ce qu’un certificat auto-signé ?

Un certificat auto-signé, est un certificat qui n’est pas délivré par une autorité de certification réputée. Aucune confiance ne peut donc lui être accordé. C’est comme si vous vous délivriez vous-même votre carte nationale d’identité, cela n’a aucune valeur car cette carte ne sera reconnue que par vous-même.

Comment savoir si un certificat est auto-signé ?

Pour identifier rapidement si un certificat est auto-signé il suffit de vérifier si le sujet et l’émetteur sont identiques. Cependant, dans certaines situations, cette vérification n’est pas suffisante. Pour plus de certitude, il faut vérifier s’il s’est auto-attesté ou non. En terme technique cela veut dire est-ce que la signature cryptographique a été réalisée par la clé privée correspondant à la clé publique dans le certificat. Cette vérification nécessite des outils comme OpenSSL.

Pourquoi utilise-t-on des certificats auto-signés ?

Ils sont souvent utilisés pour des environnements temporaires, de tests ou de préprod. Également pour des besoins internes ou pour l’installation et l’évaluation d’outils ou d’applicatifs.

Les processus standards de la DSI étant souvent longs, les ingénieurs ayant souvent un besoin immédiat, ils choisissent parfois l’option de créer un certificat auto-signé.

Quels sont les risques d’utiliser des certificats auto-signés ?

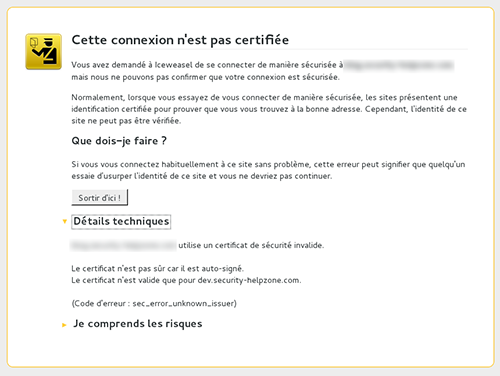

Quand on met en place un certificat auto-signé sur un site public, une alerte de sécurité s’affiche sur tous les navigateurs web, ce qui poussent les visiteurs à quitter la page car ils craignent que leurs données personnelles ne soient pas sécurisées. La confiance des internautes est donc remise en cause et cela nuit considérablement à votre image de marque et entraîne une baisse de chiffre d’affaires.

Le risque d’utiliser un certificat autosigné sur un site interne est souvent minimisé car le site est généralement sans danger. Les employés prennent l’habitude d’ignorer les messages de sécurité ce qui les rend vulnérables aux sites malveillants et à d’autres menaces. Si la même alerte intervient pour une application tierce, ils se connecteront et mettrons en danger votre système d’information. Il est donc important de les sensibiliser.

Un autre risque important à prendre en compte, c’est que les certificats autosignés ne sont pas révocables. Ce qui est un danger pour l’entreprise en cas de compromission de la clé privée utilisé par ledit certificat.

Comment éviter ce risque ?

Pour éviter que des alertes de sécurité ne s’affichent sur vos sites web et applications, vous l’avez bien compris il faut avoir recours à des certificats signés par une autorité de confiance. Pour un site public, cette autorité doit être reconnue par défaut dans les différents navigateurs. Pour les sites ou applications internes, elle doit être reconnue dans les navigateurs de vos collaborateurs.

Un outil CLM comme BerryCert vous permet de maintenir un inventaire à jour des certificats actifs et de détecter par la cartographie les certificats auto-signés dans votre système informatique. Il permet aussi de délivrer rapidement des certificats aux équipes IT et de production tout en garantissant une conformité et une traçabilité.

Migration cloud : quels impacts sur vos certificats numériques ?

La migration vers le cloud de tout ou partie d’un système d’information est aujourd’hui un projet généralement bien maîtrisé, au sens fonctionnel et technique. Souvent sous-estimés, les impacts des...

Réduction de la durée de vie des certificats numériques et RGS : nouveau casse-tête ?

Face à des certificats numériques à la durée de vie de plus en plus courte, le secteur public et certaines entreprises soumises au référentiel général de sécurité (RGS) sont confrontées au double...

Authentification des utilisateurs : vers un monde sans mot de passe

Sécuriser les systèmes d’informations des organisations sans dégrader l’expérience utilisateurs est un véritable défi dans un contexte d’augmentation des menaces. L’authentification multifactorielle...